5G-Angriffe mit KI erkennen steht im Mittelpunkt einer neuen Forschungsarbeit der University of Surrey. Nach Angaben der Hochschule erkannte TwinGuard in zwei 5G-Testumgebungen Handover-Flooding und E2-Subscription-Flooding in unter 100 Millisekunden; die aktuellen Quellen beschreiben den Ansatz als Forschungsframework und nicht als bereits ausgerolltes Produkt für den Betrieb. Trotzdem mal eine gute KI-News.

5G-Angriffe mit KI in O-RAN-Netzen erkennen

Die University of Surrey hat am 10. März 2026 eine Forschungsarbeit zu einem AI-basierten Verteidigungsansatz für 5G-Netze vorgestellt. Nach Angaben der Hochschule erkannte und blockierte das Framework TwinGuard in zwei Testumgebungen komplexe Angriffe in unter 100 Millisekunden! Im Mittelpunkt stehen dabei Handover-Flooding und E2-Subscription-Flooding, also Angriffe auf Steuerungs- und Signalisierungsprozesse in offenen Mobilfunkarchitekturen. Für die Sicherheitsbewertung ist vor allem relevant, dass die Meldung keine neue Schwachstelle mit CVE-Kennung beschreibt, sondern einen Abwehrmechanismus, der in Forschungsumgebungen überprüft wurde.

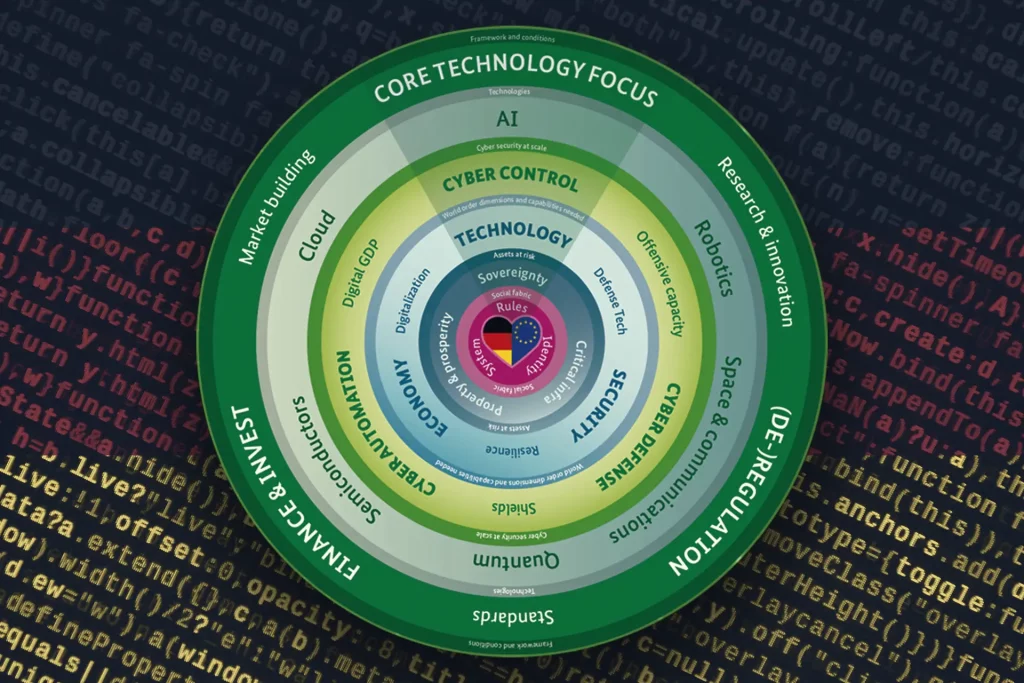

TwinGuard kombiniert einen digitalen Zwilling des Netzes mit Reinforcement Learning. Der digitale Zwilling bildet den Zustand der Infrastruktur laufend nach und wird laut den aktuellen Quellen in sehr kurzen Intervallen aktualisiert. Auf dieser Basis soll das System normales Verhalten vom verdächtigen Verhalten unterscheiden und Gegenmaßnahmen auslösen, bevor ein Angriff den Netzbetrieb stärker beeinträchtigt. Der Ansatz zielt damit auf ein Problem, das mit O-RAN und virtualisierten Netzkernen an Bedeutung gewinnt: Je offener und modularer 5G-Architekturen werden, desto größer wird auch die Angriffsfläche an Schnittstellen, Controllern und softwaredefinierten Komponenten.

5G-Angriffe mit KI in zwei Testumgebungen

Die Forscher testeten TwinGuard in zwei unterschiedlichen 5G-Szenarien. Das erste war ein simuliertes Multi-Cell-O-RAN-Setup mit mehreren Funkzellen. Das zweite war ein vollständig virtualisierter 5G-Core auf Basis von OpenAirInterface, der über FlexRIC gesteuert wurde. In beiden Umgebungen soll das System Angriffe in weniger als 100 Millisekunden erkannt und blockiert haben. Beim Handover-Flooding wird die Mobilitätssteuerung durch eine große Zahl manipulierter oder provozierter Übergabeereignisse belastet. Beim E2-Subscription-Flooding wird der Controller mit Anfragen überlastet, um die reguläre Steuerung zu stören. Nach Darstellung der Universität geht es damit ausdrücklich um Angriffe auf die Control Plane und nicht um klassische Schwachstellenmeldungen aus Endgeräten oder Basisstations-Firmware.

Für die Einordnung ist dieser Punkt wichtig, weil aktuelle Schlagzeilen schnell den Eindruck eines unmittelbar einsatzbereiten Schutzprodukts erzeugen. TwinGuard ist derzeit jedoch (noch!) ein wissenschaftlich publizierter Verteidigungsansatz, der in realitätsnahen 5G-Testumgebungen validiert wurde. Ebenso wenig nennen die aktuellen Quellen Hinweise auf eine laufende Ausnutzung dieser beiden Angriffsszenarien in öffentlichen Mobilfunknetzen. Der Exploit-Status bleibt daher auf das beschriebene Forschungsszenario begrenzt.

Wann wäre die Technologie einsatzbereit?

Die aktuellen Quellen nennen keine Kennzahlen zum Dauerbetrieb in produktiven Carrier-Umgebungen. Es fehlen belastbare Angaben zu Fehlalarmen, Ressourcenbedarf, Durchsatz unter Last, Integration in bestehende O-RAN-Deployments und Interoperabilität mit herstellerspezifischen Implementierungen. Auch Aussagen zu regulatorischen oder betrieblichen Anforderungen an den sicheren Einsatz eines digitalen Zwillings im Live-Betrieb bleiben in den frischen Veröffentlichungen offen.

Einordnung für 5G- und 6G-Sicherheit

Der sicherheitstechnische Wert der Arbeit liegt vor allem in der Reaktionszeit und im verhaltensbasierten Ansatz. Klassische Systeme arbeiten häufig signatur- oder regelbasiert und reagieren erst dann zuverlässig, wenn ein Angriffsmuster bekannt ist. TwinGuard soll dagegen Abweichungen vom Normalzustand schon während ihres Verlaufs erkennen. In offenen 5G-Netzen mit vielen softwarebasierten Komponenten ist das grundsätzlich plausibel, weil Angriffe dort nicht immer mit den bekannten Mustern klassischer IT-Umgebungen übereinstimmen. Aus Sicht der Forschung ist die Arbeit daher relevant, weil sie zeigt, dass AI-gestützte Abwehr nicht nur für nachgelagerte Analyse, sondern auch für sehr schnelle Gegenmaßnahmen in der Netzsteuerung gedacht werden kann.

Die aktuellen Veröffentlichungen nennen als nächsten Schritt größere Multi-Cell-Umgebungen. Das deutet darauf hin, dass die Autoren selbst noch nicht von einem abgeschlossenen Übergang in produktive Netze ausgehen. Es gibt derzeit auch keine Herstellerhinweise, dass TwinGuard bereits in kommerzielle O-RAN- oder 5G-Core-Produkte übernommen wurde. Als Mitigation lässt sich daher nur der allgemeine Forschungsansatz benennen: digitale Zwillinge plus Reinforcement Learning zur frühen Erkennung und Blockierung auffälliger Control-Plane-Aktivitäten.