Die neue ISO 27001 – Änderungen 2022

Worum geht es in diesem Beitrag?

Die internationale Norm ISO 27001 wurde überarbeitet und unterzog sich wichtigen Verbesserungen. Das Internation Accreditation Forum (IAF) veröffentlichte Oktober 2022 die neue und verbesserte ISO/IEC 27001:2022, die die bisherige ISO 27001:2013 ablöst. In diesem Artikel erfahren Sie mehr über die wichtigsten Änderungen, Besonderheiten und Herausforderungen, die neue ISO 27001 in der Version 2022 mit sich bringt.

Stellenwert der Informationssicherheit

Unternehmen jeglicher Größe und Branche sind Angriffen durch unterschiedlich motivierte Angreifer ausgesetzt. Daher ist es wichtiger denn je, dass interne Informationen und Geschäftsgeheimnisse durch den höchsten Stand der Sicherheit geschützt werden. Die Vertraulichkeit, Integrität und Verfügbarkeit solcher Informationen sind ein entscheidender Faktor für das Vertrauen von Kunden, Geschäftspartnern und der Öffentlichkeit. Das Management solcher Herausforderungen sollte zum Alltag jedes Unternehmens gehören. Die Umsetzung von Informationssicherheitsmaßnahmen und sogar die Zertifizierung nach international anerkannten Standards und Normen wie der ISO/IEC 27001 kann dabei helfen. Diese Norm helfen dabei Maßnahmen zu bestimmen, die die Informationssicherheit auf das gewünschte Niveau bringen.

Der jüngste Update der ISO 27002 erfordert auch eine Aktualisierung der ISO/IEC 27001. Im Einzelnen sind hier der Abschnitt 6.1.3 „Information Security Risk Treatment“ Abschnitt c, der auf die Anwendung von Anhang A verweist, sowie Anhang A selbst, in dem die Best-Practice-Maßnahmen aus der ISO/IEC 27002 aufgeführt sind, zu erneuern.

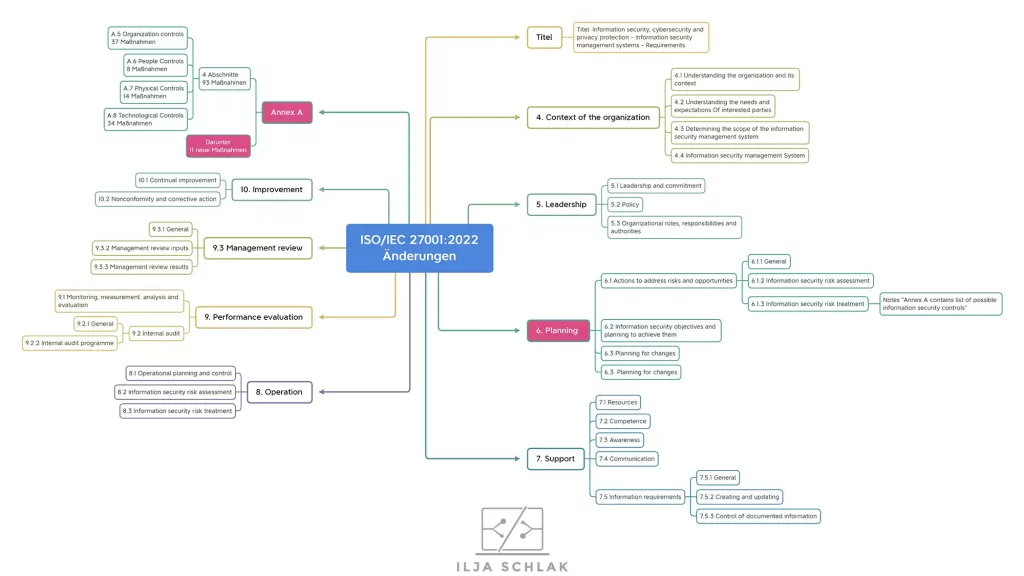

Die neue ISO 27001 – Änderungen 2022 – der Titel wurde geändert

Die neue ISO 27001:2022 heißt nach der Änderung nicht mehr “Information technology – Security techniques – Information security management systems – Requirements”, sondern "Information security, cybersecurity and privacy protection — Information security management systems — Requirements". Der Datenschutz, “privacy protection”, gehört nun offiziell zum Titel der Norm.

| ISO/IEC 27001:2013(17) | ISO/IEC 27001:2022 |

|---|---|

| Information technology – Security techniques – Information security management systems – Requirements | Information security, cybersecurity and privacy protection — Information security management systems — Requirements |

Aktualisierte Controls

Eine der wichtigesten Änderungen in der ISO 27001:2022 fand im Anhang A statt.

Die Anzahl der im Anhang A aufgeführten Maßnahmen („Controls“) wurde von 114 auf 93 reduziert. Diese werden nun in vier statt wie bisher in 14 Abschnitte unterteilt.

Vier Abschnitte

Organizational Controls (37 Maßnahmen),People Controls (8 Maßnahmen),Physical Controls (14 Maßnahmen) undTechnological Controls (34 Maßnahmen).

11 neue Maßnahmen in der neuen ISO 27001:2022

Des Weiteren wurden elf neue Maßnahmen hinzugefügt:

A.5.7 Threat intelligence,A.5.23 Information security for use of cloud services,A.5.30 ICT readiness for business continuity,A.7.4 Physical security monitoring,A.8.9 Configuration management,A.8.10 Information deletion,A.8.11 Data masking,A.8.12 Data leakage prevention,A.8.16 Monitoring activities,A.8.23 Web filtering undA.8.28 Secure coding.

In der ISO 27002 (neue Version ) wurde zudem jede Maßnahme in fünf verschiedene Attribute eingestuft:

Controlltyp,Eigenschaft der Informationssicherheit,Cybersicherheitskonzepte,Operative Fähigkeiten undSicherheitsdomänen.

Informationssicherheitsrisiken

Die längst überfällige Definitionskonkretisierung der “Informationssicherheitsrisiken” wurde im Abschnitt 6.1.3 “Information Security Risk Treatment” vorgenommen.

In den Anmerkungen “NOTES” zu 6.1.3.c) wurde die Formulierung “control objectives” gestrichen. Die Anmerkung, dass es sich bei den Maßnahmen in Anhang A lediglich um eine Liste “möglicher” Maßnahmen handelt – "Annex A contains a list of possible information security contorls" und die Anmerkung, dass diese Liste nicht abschließend ist – "controls listed in Annex A are not exhaustive" – verdeutlichen es nun hoffentlich jedem Anwender, dass die Maßnahmen auf Basis der Risikoanalyse bestimmt werden müssen. Nicht andersherum.

Die Risikoanalyse dient folglich der Evaluierung notweniger Maßnahmen. Die hierbei abgeleiteten Maßnahmen MÜSSEN ("shall") mit den Maßnahmen aus dem Anhang A abgeglichen werden. Diese Anforderung trägt einen normativen Charakter (verbindlich).

"The organization shall define and apply an information security risk treatment process to: [...] compare the controls [...] with those in Annex A and verify that no necessary controls have been omitted;".

Zusammenfassung

Die Änderungen in der neuen ISO 27001:2022 lassen sich mit wenigen Ausnahmen als Konkretisierungen respektive Präzisierungen bezeichnen. Die größte Änderung stellt dabei der Anhang A dar.

Die nachfolgende Grafik veranschaulicht die Änderungen in der ISO 27001:2022: